Вендор: R-Vision

R-Vision UEBA

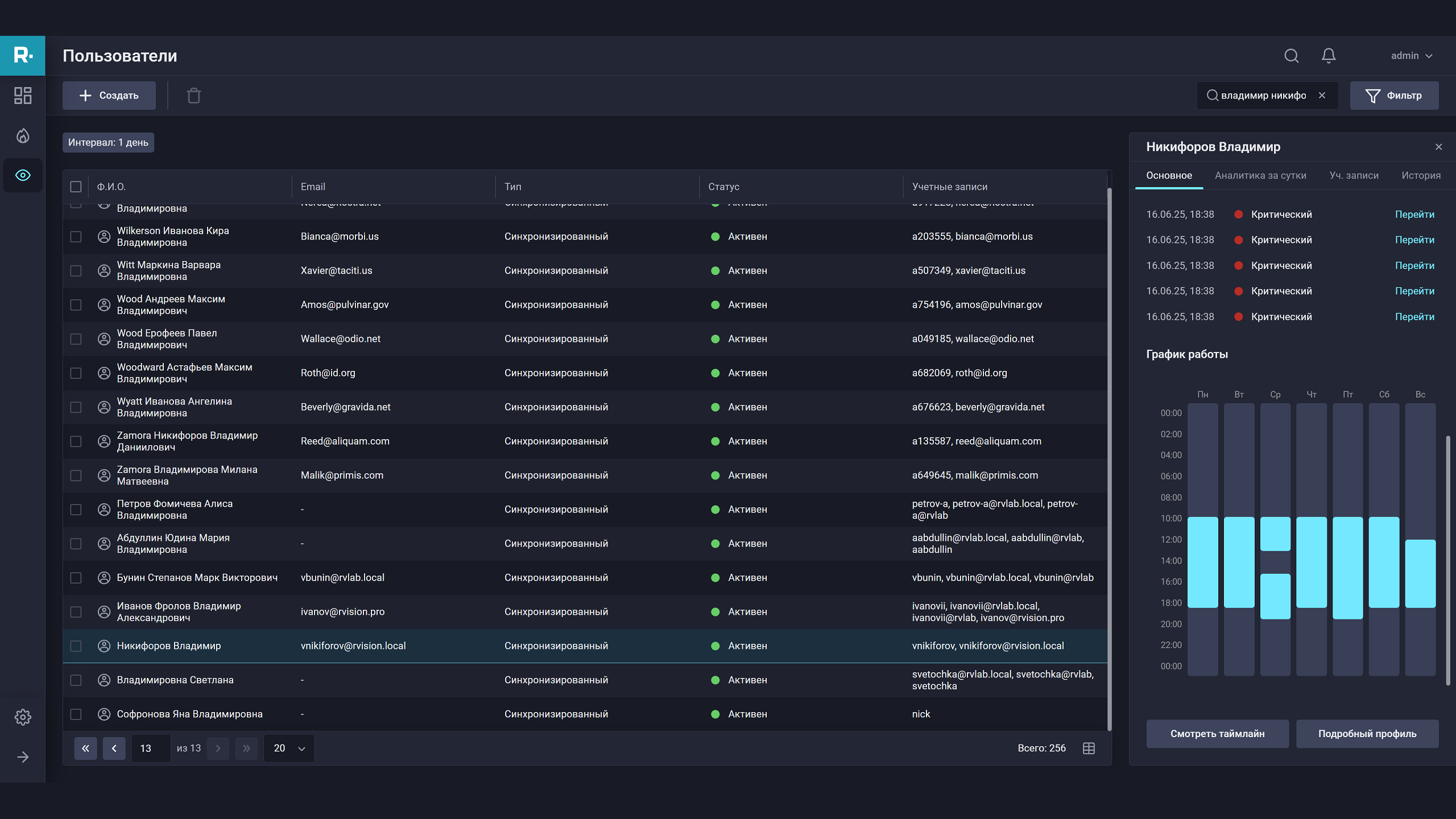

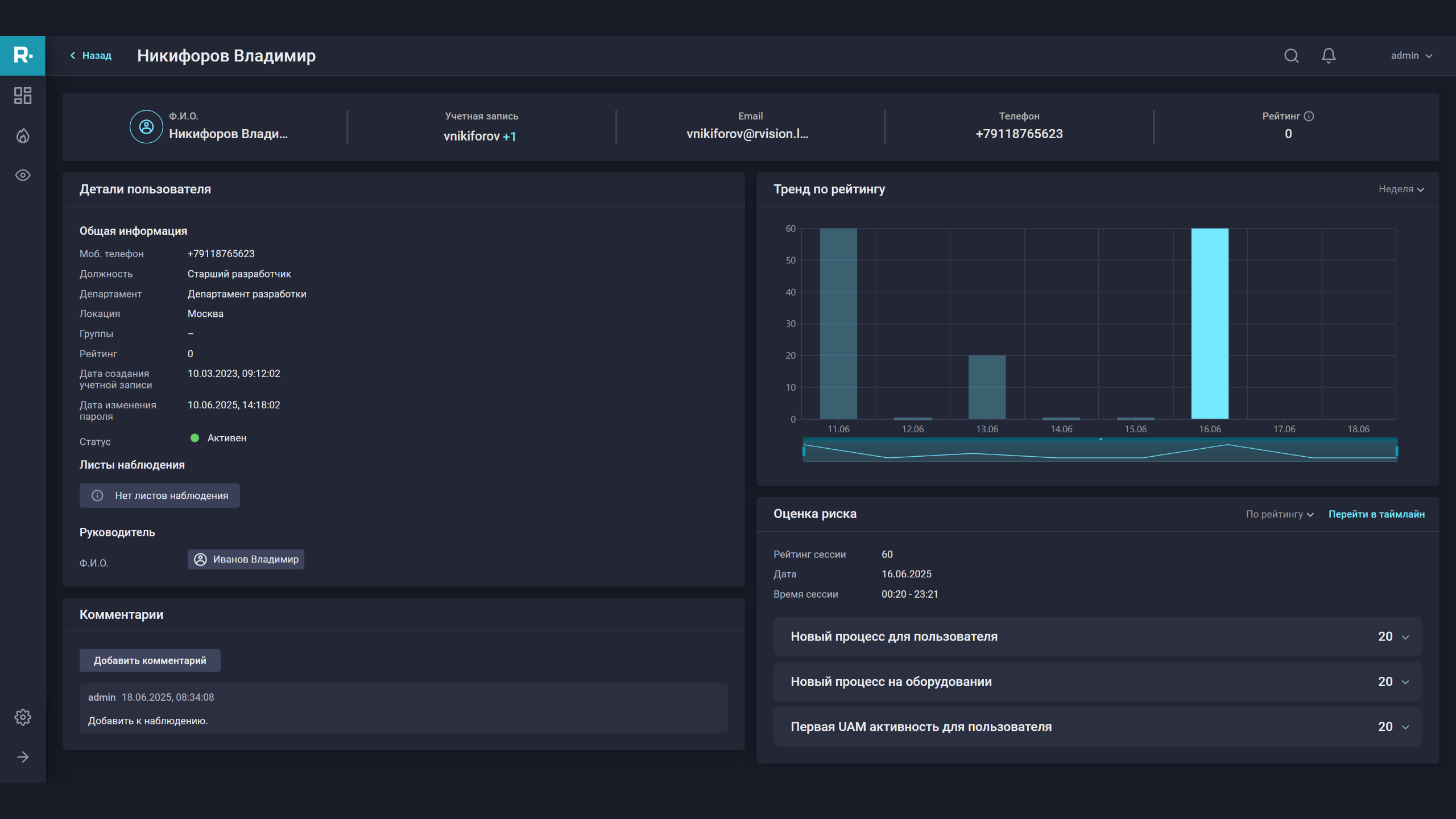

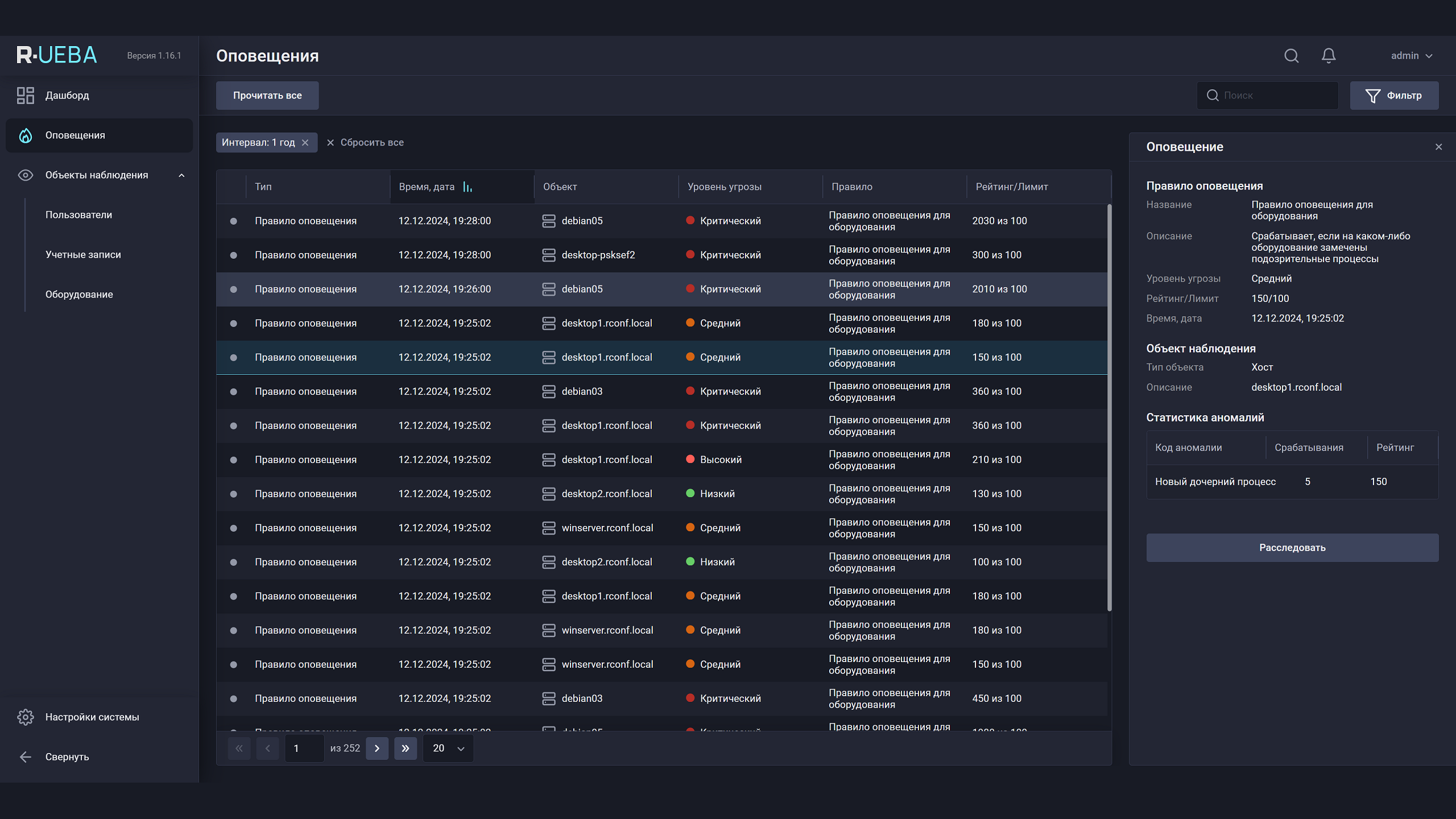

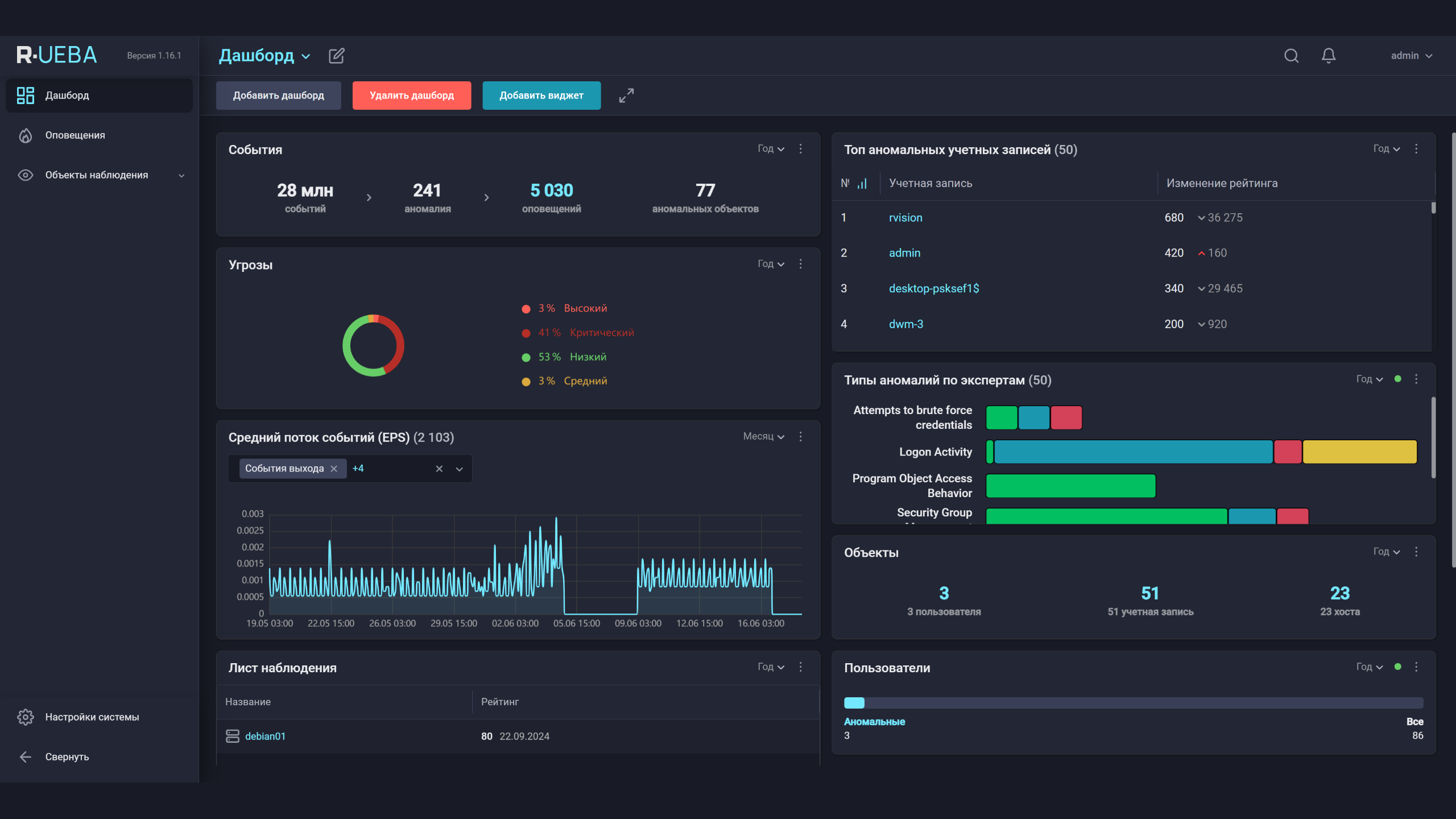

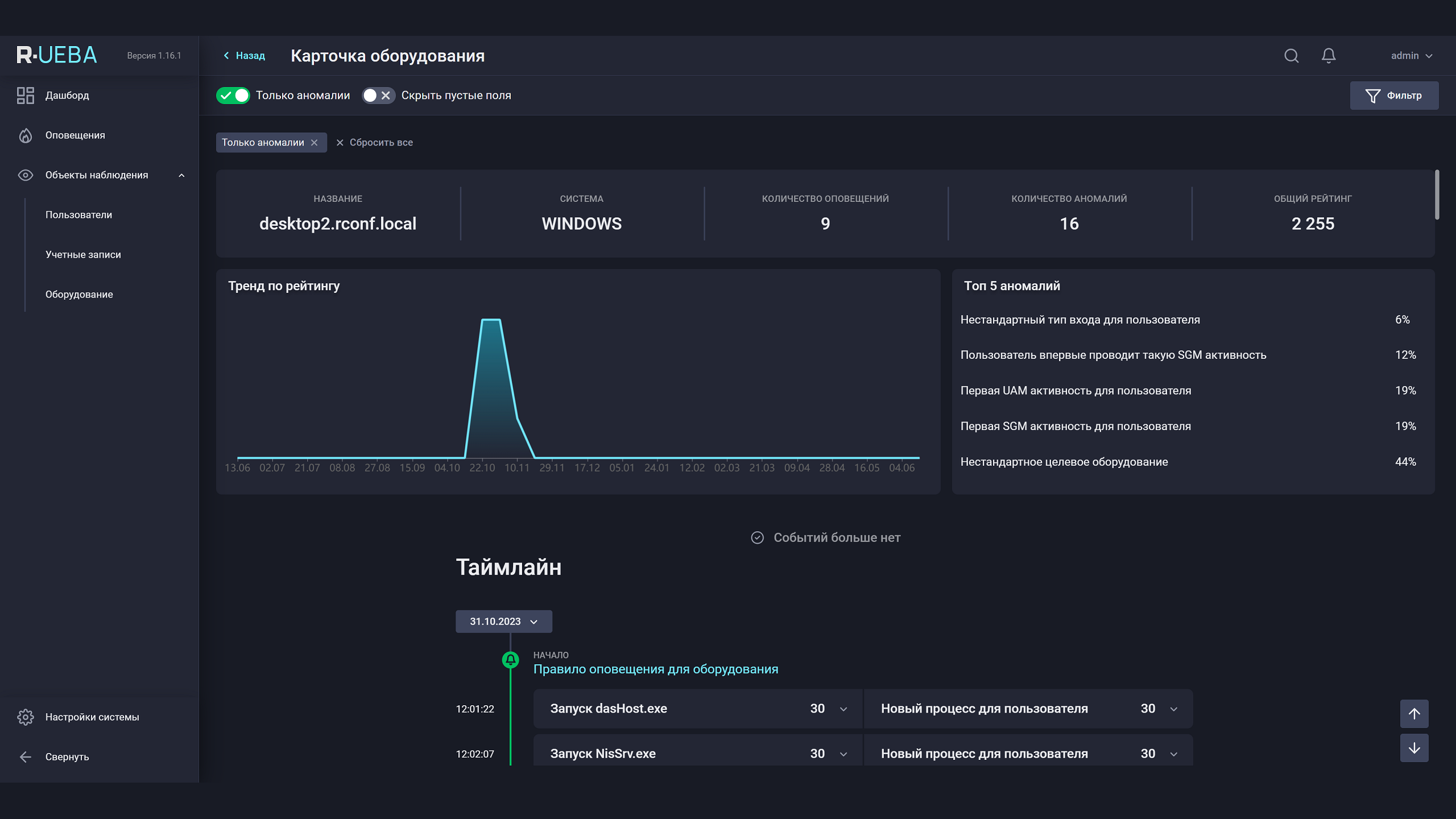

R‑Vision UEBA осуществляет непрерывный мониторинг событий, анализируя данные из различных источников, включая системы лог‑менеджмента, SIEM и конечные устройства, и регистрирует подозрительные изменения в состоянии безопасности. Аналитические инструменты R‑Vision UEBA позволяют своевременно выявить признаки начинающейся атаки, приоритизировать угрозы и проанализировать всю цепочку аномальных событий.

Вендор: R-Vision

Описание

R-Vision UEBA – система обнаружения аномалий и внутренних угроз на основе анализа поведения

R-Vision UEBA (User and Entity Behavior Analytics) – это интеллектуальная платформа для выявления сложных киберугроз, которые остаются незамеченными традиционными системами безопасности. Решение анализирует поведение пользователей и сущностей в корпоративной инфраструктуре, обнаруживая аномалии и признаки компрометации.

Ключевые возможности R-Vision UEBA

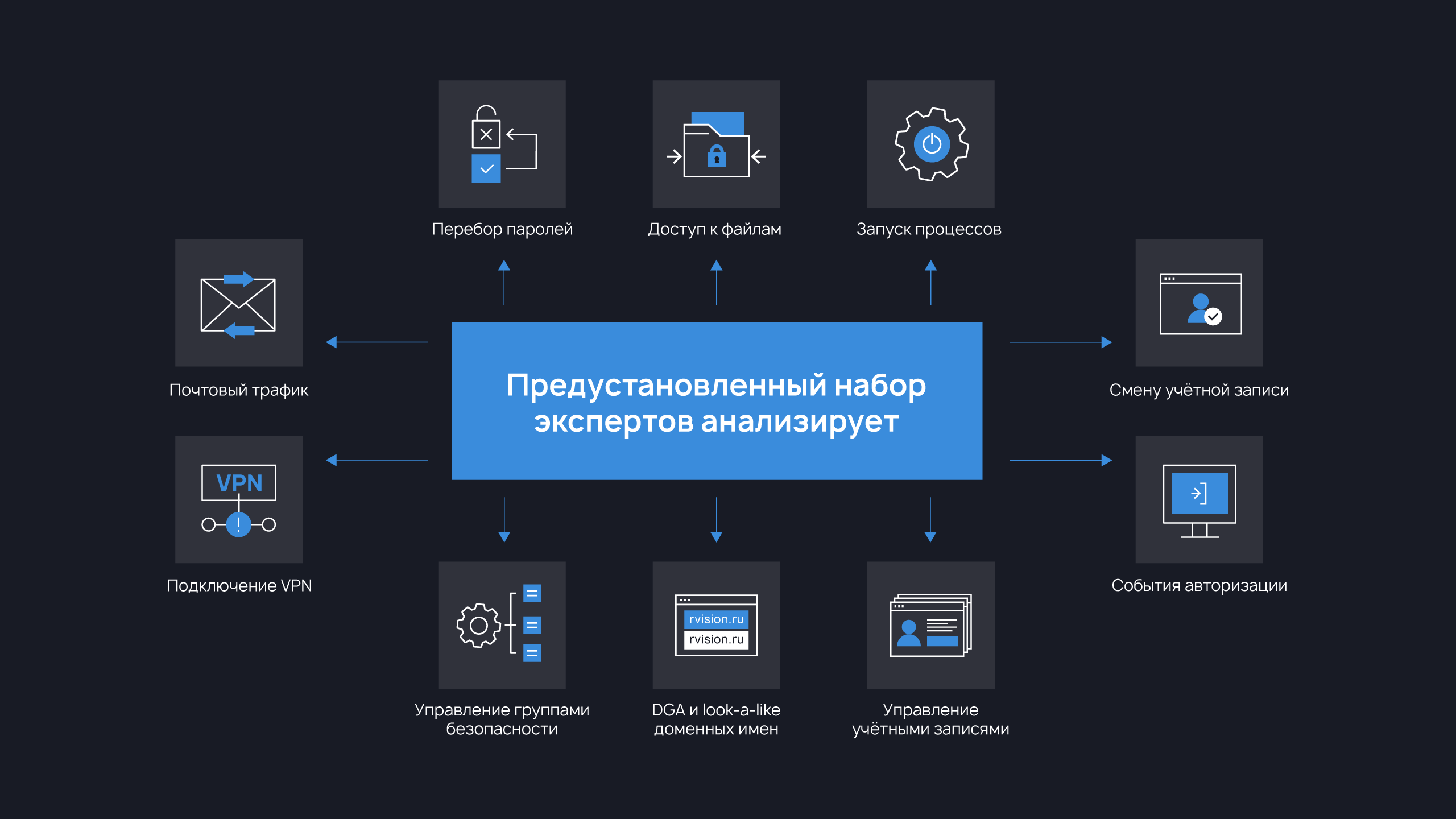

1. Поведенческий анализ

-

Построение базовых профилей поведения для пользователей и устройств

-

Обнаружение отклонений от нормальной активности с помощью ML-алгоритмов

-

Анализ временных паттернов и последовательностей действий

2. Выявление сложных угроз

-

Обнаружение компрометированных учетных записей (Credential Theft)

-

Идентификация инсайдерских угроз и злоупотреблений полномочиями

-

Выявление перемещений злоумышленника (Lateral Movement) в сети

3. Контекстная корреляция

-

Объединение событий из разных источников данных (SIEM, DLP, HR-систем)

-

Оценка уровня риска для каждого пользователя/устройства

-

Визуализация цепочки подозрительных событий

4. Автоматизированный ответ

-

Интеграция с SOAR-платформами для автоматического реагирования

-

Генерация инцидентов безопасности с приоритезацией

-

Возможность ручного подтверждения перед блокировкой

Преимущества R-Vision UEBA

Обнаружение неизвестных угроз без сигнатур и правил

Минимизация ложных срабатываний за счет самообучающихся моделей

Поддержка Zero Trust концепции безопасности

Готовая интеграция с R-Vision SIEM и другими продуктами

Сценарии применения

-

Выявление утечек данных через инсайдеров

-

Обнаружение компрометации учетных данных

-

Мониторинг деятельности привилегированных пользователей

-

Расследование продвинутых атак (APT)

Основные пользователи:

-

Крупные предприятия с распределенной инфраструктурой

-

Финансовые организации и государственные учреждения

-

Компании, работающие с персональными данными

Технические особенности

-

Поддержка горизонтального масштабирования

-

Встроенные предобученные модели для быстрого старта

-

Возможность кастомизации под специфику бизнеса

-

Открытые API для интеграции с экосистемой безопасности

Решение входит в Единый реестр российского ПО и соответствует требованиям ФСТЭК России.

Связанные новости

-

29.07.2025R-Vision расширяет продуктовые линейки

Компания R-Vision, партнер TERA IT Distributor, объявляет о расширении продуктовой линейки и запуске нового ИТ-направления. На платформе R‑Vision EVO теперь доступны не только решения в области информационной безопасности, но и комплексные продукты для управления ИТ-ландшафтом предприятия.

-

19.03.2025R-Vision и TERA объявляют о стратегическом партнерстве в сфере ИБ и ИТ

Сотрудничество укрепит конкурентные позиции компаний на российском и международном рынках, ускорит внедрение новых технологий и повысит уровень защищенности организаций.